در فرهنگ لغت و بستر واژه امنیت چنین تعریف شده است. احساس امنیت، رهایی از هراس و تردید، حفاظت، حراست. تعریف ارائه شده از امنیت را می توان برای دست اندرکاران مسائل حفاظت و امنیت به معنی کنترل دسترسی، تعریف کرد.

در واقع همة جنبه های وظایف و شغل دست اندر کاران مسائل حفاظت و امنیت حول محور تعریف اجرا و پایش دسترسی به اطلاعات متمرکز است. دسترسی شامل دسترسی فیزیکی نیز می شود. زمان استفاده، ابعاد بهره گیری، و بهترین شیوة ادغام و یکپارچه سازی حفاظت فیزیکی از اطلاعات با شیوه های سنتی تأمین امنیت فناوری اطلاعات، مفاهیمی هستند که

دست اندر کاران حفاظت و امنیت با آنها آشنا باشند. کارشناس مسائل حفاظت فناوری اطلاعات نیازی به داشتن تخصص فراوان در این زمینه ندارد، چون هستند کسان دیگری که تخصص مورد نیاز را تأمین می کنند؛ اما به هر حال دست اندر کاران مسائل حفاظت و امنیت باید با نقاط قوت و ضعف خط مشی و راهبردهای حفاظت و حراست فیزیکی آشنا باشند. موفقیت در زمینة حفاظت و برقراری امنیت در گرو همکاری نزدیک با ادارة حفاظت فیزیکی است، چون مسؤولان این اداره وظایف و مسؤولیت های گسترده تری از صرفاً تأمین امنیت فناوری اطلاعات بر عهده دارند و محترم شمردن متقابل مسؤولیت ها و وظایف بین مسئولین تأمین امنیت و اطلاعات و دست اندر کاران حفاظتت فیزیکی می تواند بسیار ثمربخش باشد. به همین علت، آموزش فرا-قسمتی(قسمت حفاظت فیزیکی اطلاعات و حفاظت فیزیکی دیگر اموال و دارایی ها) به ویژه هنگام بروز حوادث می تواند بسیار مؤثر و ارزشمند باشد. در اصل، رویکردی چند لایه و جامع می تواند احساس امنیت و رهایی از هراس و تردید ایجاد کند.کنترل دسترسی یعنی برقراری امنیت.

کنترل دسترسی یعنی امنیت

کنترل دسترسی یعنی امنیت

هنگامی که از امنیت صحبت به میان می آید، اغلب مسألة چگونگی تحقق و برقراری آن مورد نظر است. در زمینة حفاظت از اطلاعات، بهره گیری از گذر واژه و فایروال مطرح می شود. در زمینة حفاظت و امنیت شخصی، جلوگیری از تجاوز و زورگیری با دوری جستن از کوچه های تنگ و تاریک و افراد مظنون، راه حل و چارة کار محسوب می شود. اما در زمینة حفاظت فیزیکی از فناوری اطلاعات باید ابتدا این موضوع را بررسی کرد که منظور از حفاظتت چیست و صرفاً نباید به چگونگی اجرای تدابیر حفاظتی اندیشید. با تفکر دربارة مقولة حفاظت از فناوری اطلاعات به این نتیجه میرسیم که مرکز ثقل این مقوله را کنترل دسترسی تشکیل می دهد.بدین ترتیبف برقراری حفاظت فیزیکی در گرو کنترل دسترسی قرار دارد. گذر واژه ها و فایروال ها، دسترسی به شبکه و اطلاعات را کنترل می کنند. خود داری از رفت و آمد در کوچه های تنگ و تاریک، جان و اموال ما را از دسترسی تبهکاران دور نگاه می دارد. در محیط خانه نیز با نصب قفل بر روی در ها و پنجره ها، حفاظت و امنیت مورد نیاز تأمین می شود. با بهره گیری از قفل در واقع از دسترسی افراد به محوطه ها حفاظت شده است. با نصب قفل بر رئی در، تنها افرادی که کلید آن قفل را در اختیار دارند می توانند به مکان حفاظت شده دسترسی داشته باشند، درواقع دسترسی به مکان حفاظت شده را تحت کنترل در می آورد. از آنجا که هیچ کس پس از ساعت ها نمی خواهد از پنجره وارد خانه شود (البته نوجوانان ممکن است دیدگاه متفاوتی داشته باشند)، در نتیجه روی پنجره ها قفل نصب نمی شودو پنجره ها به گونه ای ساخته می شوند که هیچ کس نتواند از آنها وارد خانه شود. استفاده از زنگ خطر در منازل امروزه با استقبال فزاینده ای روبرو شده است. سامانه های زنگ خطر نیز نوعی کنترل دسترسی محسوب می شوند، چون از دسترسی کسانی که قصد دارند بدون آنکه کسی متوجه شود وارد یک مکان حفاظت شده شوند جلوگیری می کند.

تعریفی که از امنیت ارائه شده، یعنی امنیت به معنای کنترل دسترسی، دربارة مفاهیم مربوط به حفاظت از اطلاعات از جمله دردسترس قرار داشتن، مخدوش نشدن و محرمانه ماندن اطلاعات نیز صدق می کند.

درد سترس قرار داشتن یعنی هرزمان که ضرورت ایجاب کند باید بتوان به اطلاعات دسترسی پیدا کرد. مخدوش نشدن یعنی اینکه اطلاعات دستکاری و تغییر نیافته باشند، به همین علت دسترسی به اطلاعات برای ایجاد تغییرات در آهنها صرفاً به افراد مجاز یا برنامه های ویژة تغییر و روزآمد کردن اطلاعات محدود می شود.

محرمانه بودن به این معنی است که تنها افراد مجاز می توانند به اطلاعات دسترسی داشته باشند، بدین ترتیب محرمانه بودن، یعنی کنترل دسترسی افراد به اطلاعات جهت مطالعة آن. همة این مفاهیم، جنبه های گوناگون کنترل دسترسی می باشند. میزان اطمینان خاطر از حفاظت و امنیت اموال و دارایی ها به میزان و چگونگی تدابیر کنترل دسترسی بستگی دارد. هر چه تدابیر اتخاذ شده برای کنترل دسترسی دقیقتر و مطمئن تر باشند، دسترسی افراد غیر مجاز نیز محدودتر خواهد شد. برای مثال، قفل کردن پنجره تنها درجه اندکی از اطمینان خاطر را به ارمغان می آورد، چ.ن فردی که قصد ورود به خانه را دارد می تواند به سادگی شیشة پنجره را بشکند و وارد خانه شود، اما شکستن شیشه سرو صدا ایجاد می کند و این خطر وجود دارد که فرد متجاوز به دام بیفتد.

باید به این نکته توجه داشت که حفاظت بیشتر ضرورتاً به معنی دسترسی کمتر نیست، به بیان دیگر کنترل دسترسی به معنی جلوگیری از دسترسی نیست. پنجره قفل شده بی تردید کنترلی است که از دسترسی جلوگیری می کند. البته این نوع کنترل از نوع کنترل کامل برای جلوگیری از هر گونه دسترسی است. گر چه قصد این است که با قفل کردن پنجره از هر گونه دسترسی به داخل محوطة حفاظت شده جلوگیری شود. اما این گونه کنترل اطمینان خاطری در زمینة جلوگیری از دسترسی فراهم نمی آورد. در واقع، کنترل دسترسی است که می تواند بین دسترسی کامل تا عدم دسترسی در نوسان باشد. بدین ترتیب، کنترل دسترسی و نه میزان دسترسی است کهمی تواند امنیت لازم را تأمین نماید. اطمینان داشتن از کارا یی تدابیر اتخاذ شده برای کنترل دسترسی می تواند آرامش خاطر به ارمغان آورد. در اینجا به مبحث بعدی یعنی دفاع چند لایه می رسیم.

دفاع چند لایه

دفاع چند لایه میزان اطمینان به تدابیر اتخاذ شده برای کنترل دسترسی را به علت تعدد این گونه تدابیر افزایش می دهد. برنامه ریزی و تشریح چگونگی اجرای طرح دفاعی چند لایه از موضوع بحث ما در این فصل خارج است و برا این کار باید از کارشناسان با تجربة حفاظت فیزیکی استفاده شود. با وجود این، کارشناسان مسائل حفاظت از سامانه های فناوری اطلاعات باید بتوانند مزایا و فواید دفاع چند لایه را تشریح و میزان امنیتی را که هر لایه فراهم می آورد ارزیابی کنند.

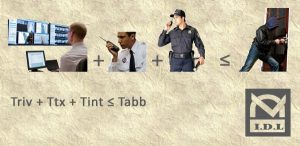

هنگام طراحی دفاع چند لایه، مجری طرح تدابیر امنیتی را با توجه به سه عنصر پهنا، عمق و بازدارندگی به اجرا در می آورد.

دربارة تدابیر امنیتی که در پهنای محل حفاظت شده به اجرا در می آیند می توان به پرکردن حفره ها و جای پاها در دیوار اطراف محل حفاظت شده اشاره کرد. هر جای پای موجود بر دیوار اطراف ساختمان حفاظت شده در واقع نوع متفاوتی از انواع متفاوت آسیب پذیری است.

حفاظت فیزیکی در پهنا از آن جهت اعمال می شود که یک نوع خاص از کنترل نمی تواند انواع آسیب پذیری ها را از میان بردارد. برای درک بیشتر این موضوع برای مثال در عرصة فناوری اطلاعات، فرض کنید کسی بخواهد با بهره گیری از گذر واژه (Logon)، از دسترسی افراد غیر مجاز به اطلاعات موجود در سامانه های اطلاعاتی جلوگیری کند. اما گذر واژه (Logon) نمی توانداز اطلاعاتی که فرد از طریق اینترنت آن را برای فرد دیگری ارسال می کند، حفاظت کند. به همین علت، برای حفاظت از اطلاعات ارسال شده از طریق اینترنت، نوع دیگری از حفاظت (برای مثال رمزنگاری) ضرورت دارد، چون حفاظت بیشتری از اطلاعات به عمل خواهد آورد.

حفاظت فیزیکی نیز همانند حفاظت از اطلاعات است. فرض کنید، فردی بخواهد از دسترسی افراد غیر مجاز به یک نقطة حساس و مهم در یک انبار کوچک یک طبقه جلوگیری کند. این انبار یک در ورودی در جلوی ساختمان و یک در کوچک در قسمت پشت ساختمان و یک در ماشین رو دارد و پنجره های آن نیز ثابت هستند و نمی توان آنها را باز کرد. استفاده از قفل برای درهای ورودی به این انبار یک نوع از تدابیر کنترل دسترسی است، اما نصب قفل بر روی دربها از شکستن شیشة پنجره ها برای دسترسی غیر مجاز به درون انبار جلوگیری نمی کند. از این رو، با نصب حفاظ بر روی پنجره ها می تواند حفاظتی کامل برای انبار فراهم آورد. اصل دوم که حفاظت در عمق است با وجود انکه مهمترین عامل در دفاع چند لایه محسوب می شود اما اغلب نادیده گرفته می شود. برای واقع گرایی در عرصة مسائل حفاظتی، باید انسان قبول کند که امکان خطا و ناتوانی در تأمین امنیت و حفاظت کامل و ناکامی در این زمینه وجود دارد. هر نوع کنترلی و تدبیری که برای تأمین امنیت و برقراری حفاظت به کار گرفته شده باشد دیر یا زود کارایی خود را از دست خواهد داد. از این رو، با تدابیر حفاظتی که در عمق به اجرا گذاشته می شوند، لایة حفاظتی دیگری بر لایه های موجود اضافه می شود. به بیان ساده تر، یک دیوار، به چندین دیوار تبدیل می شود که یکی پس از دیگری ایجاد شده اند. در عرصة حفاظت از اطلاعات، مثال گذرواژة کاربر می تواند موضوع را روشن کند. گذرواژه برای همیشه مخفی نمی ماند و در بیشتر مواقع حتی برای یک روز هم مخفی نمی ماند، چون کاربر ها عادت دارند گذرواژة خود را روی کاغذ بنویسند یا از گذرواژه های یکدیگر استفاده کنند. همه می انند هر اندازه نیز که کارکنان یک مؤسسه نسبت به مسائل حفاظتی حساس و پایبند باشند و اینگونه مسائل به آنها یادآور شود باز هم گذرواژه به تنهایی نمی تواند حفاظت لازم را از اطلاعات به عمل آورد. از این جهت، به این گفته مشهور متوسل می شویم، چیزی که شما در اختیار دارید، چیزی که شما می دانید، و چیزی که شما هستید. گذرواژه همان چیزی است که شما می دانید و دو مقوله دیگر در واقع لایه های حفاظتی در عمق برای تشخیص هویت محسوب می شوند. حفاظت در عمق در واقع افزودن لایه های دیگر به لایه های موجود حفاظتی است، لایه ای همچون کارت هوشمند که مترادف است با آنچه که شما در اختیار دارید. چنانچه گذرواژه فاش شود، باز هم شما از لایة حفاظتی دیگری برای کنترل دسترسی برخوردار خواهید بود. با وجود این، باید به خاطر داشت که لایه های حفاظتی نیز کاستی های خاص خود را دارند و به همین علت، برای حصول اطمینان از کارایی تدابیر اتخاذ شده برای کنترل، عملکرد این تدابیر باید مورد ارزیابی قرار بگیرند. در زمینة حفاظت فیزیکی نیز، اوضاع همین گونه است.

در حفاظت فیزیکی، تدابیر حفاظتی در عمق از محیط پیرامون آنچه از آن حفاظت می شود آغاز می شود و در لایه های مختلف تا مرکز محل حفاظت شده ادامه پیدا می کند. از لحاظ تئوری، هر یک از لایه های حفاظتی در واقع دایره ایست که با لایه های دیگر که در اطراف محل حفاظت شده قرار گرفته اند مرکز مشترکی دارند. البته کمتر مرکز حفاظت شده ای وجود دارد که شکل دایره داشته باشد. لایه های حفاظتی اغلب از پیرامون محل حفاظت شده آغاز می شوند، سپس نوبت به ورودی محل می رسد، بعد قسمت خارجی ساختمان، طبقة همکف، هر یک از قسمت های مختلف، سپس هر یک از دفاتر و در مرحلة آخر قفسه ها یا گاوصندوق ها.

بازدارندگی

سومین اصل در حفاظت چند لایه، بازدارندگی است. بازدارندگی به این معنی است که برای حفاظت از آنچه مورد نظر است چنان تدابیری اتخاذ شود که تلاش افراد غیر مجاز برای دسترسی به آن یا مقدور نباشد یا در صورت امکان آنچنان پرهزینه وخطر به دام افتادن آنچنان زیاد باشد، که دسترسی به مکان حفاظت شده، در واقع مرقون به صرفه نباشد. برای مثال اگر قرار باشد شئ مورد نظر برای سرقت یک سرور یدکی به ارزش 5 هزار دلار باشد که در بازار سیاه نتوان آن را بیش از 1 هزار دلار فروخت، در آن صورت هیچ یک از کارکنان مؤسسه برای خارج ساختن چنین سروری از درب پشت مؤسسه که همواره تحت پوشش دوربین های مدار بسته قرار دارد اقدام نخواهد کرد، چون در صورت دستگیر شدن شغل خود را از دست خواهد داد و مدتی رانیز باید در زندان سپری کند و مجموع خسارات وارده به چنین فردی حدود 50 هزار دلار خواهد بود. توجه به این نکته ضروری است که هزینه ای که به آن اشاره شد، هزینه ای است که کارمند تبهکار در صورت سرقت سرور متحمل خواهد شد نه هزینه ای که برای کارفرما ایجاد شود. یکی از اشتباهاتی که حتی در اغلب موارد مدیران حفاظت فیزیکی نیز مرتکب آن می شوند این است که هزینه و خسارات ناشی از سرقت را صرفاً برای مالک و صاحب شرکت برآورد می کنند و هزینه ای را که کارمند خلاف کار ممکن است بابت سرقت پرداخت کند را نادیده می گیرند. ارزش اشیاء و وسائل حفاظت شده برای مالک شرکت باید در ارزیابی خطرات احتمالی و هزینه حفاظت از آن شئ، در مقابل قیمت شئ محاسبه شود. برای مثال هیچ کس حاضر نیست برای حفاظت از یک شئ 5 هزار دلاری، ده هزار دلار بابت امور حفاظتی هزینه کند. با وجود این، باید هزینه ای که فرد خلافکار در صورت سرقت یک شئ ممکن است متقبل شود را در نظر گرفت. یعنی باید دید که اگر کارمند خلافکاری دست به سرقت زد چه تاوانی باید پرداخت کند، چون چنین فردی خود نیز برای اجرای نیت خلاف خود دست به محاسبه می زند. برای مثال، برای جلوگیری از به سرقت رفتن سرور 5 هزار دلاری شاید نصب یک دوربین 300 دلاری کفایت کند، اما نصب یک سامانه 10 هزار دلاری برای حفاظت از یک وسیلة 5 هزار دلاری مقرون به صرفه نخواهد بود.

سومین اصل در حفاظت چند لایه، بازدارندگی است. بازدارندگی به این معنی است که برای حفاظت از آنچه مورد نظر است چنان تدابیری اتخاذ شود که تلاش افراد غیر مجاز برای دسترسی به آن یا مقدور نباشد یا در صورت امکان آنچنان پرهزینه وخطر به دام افتادن آنچنان زیاد باشد، که دسترسی به مکان حفاظت شده، در واقع مرقون به صرفه نباشد. برای مثال اگر قرار باشد شئ مورد نظر برای سرقت یک سرور یدکی به ارزش 5 هزار دلار باشد که در بازار سیاه نتوان آن را بیش از 1 هزار دلار فروخت، در آن صورت هیچ یک از کارکنان مؤسسه برای خارج ساختن چنین سروری از درب پشت مؤسسه که همواره تحت پوشش دوربین های مدار بسته قرار دارد اقدام نخواهد کرد، چون در صورت دستگیر شدن شغل خود را از دست خواهد داد و مدتی رانیز باید در زندان سپری کند و مجموع خسارات وارده به چنین فردی حدود 50 هزار دلار خواهد بود. توجه به این نکته ضروری است که هزینه ای که به آن اشاره شد، هزینه ای است که کارمند تبهکار در صورت سرقت سرور متحمل خواهد شد نه هزینه ای که برای کارفرما ایجاد شود. یکی از اشتباهاتی که حتی در اغلب موارد مدیران حفاظت فیزیکی نیز مرتکب آن می شوند این است که هزینه و خسارات ناشی از سرقت را صرفاً برای مالک و صاحب شرکت برآورد می کنند و هزینه ای را که کارمند خلاف کار ممکن است بابت سرقت پرداخت کند را نادیده می گیرند. ارزش اشیاء و وسائل حفاظت شده برای مالک شرکت باید در ارزیابی خطرات احتمالی و هزینه حفاظت از آن شئ، در مقابل قیمت شئ محاسبه شود. برای مثال هیچ کس حاضر نیست برای حفاظت از یک شئ 5 هزار دلاری، ده هزار دلار بابت امور حفاظتی هزینه کند. با وجود این، باید هزینه ای که فرد خلافکار در صورت سرقت یک شئ ممکن است متقبل شود را در نظر گرفت. یعنی باید دید که اگر کارمند خلافکاری دست به سرقت زد چه تاوانی باید پرداخت کند، چون چنین فردی خود نیز برای اجرای نیت خلاف خود دست به محاسبه می زند. برای مثال، برای جلوگیری از به سرقت رفتن سرور 5 هزار دلاری شاید نصب یک دوربین 300 دلاری کفایت کند، اما نصب یک سامانه 10 هزار دلاری برای حفاظت از یک وسیلة 5 هزار دلاری مقرون به صرفه نخواهد بود.

یکی از مسائل مهم در ارزیابی تدابیر حفاظتی این است که مشخص کنیم چه مقدار از امنیت بر قرار شد، سهم تدابیر در عرض و در عمغ و چه مقدار آن به تدابیر بازدارنده باز می گردد. باید سهم هر یک از این لایه ها در تأمین امنیت محل حفاظت شده مشخص شود تا از این طریق بتوان با ایجاد توازن بین این تدابیر که مدیریت خطر تحلیلی نامیده می شود بهترین تدابیر حفاظتی را برای ردیابی، بازدارندگی و ایجاد تأخیر در دسترسی های غیر مجاز به کار گرفت.

در صورتی که دارای “دسترسی ویژه” می باشید، برای دریافت فایل متنیِ مطالب، لطفا ابتدا وارد حساب کاربری خود شده سپس به منوی دانلود مراجعه نمایید و از میان زیر منوهای موجود موضوع مورد نظر خود را انتخاب کرده و از صفحه به نمایش درآمده فایل های مورد نظر خود را دریافت نمایید.